How to find places on WEB site where CloudFlare doesnt protect

Cloudflare – це захист від ддосу ваших серваків. А якщо точніше, це прокладка (тампон) між користувачем та сайтом. Він працює за принципом проксі, надаючи додаткові послуги, у тому числі кешування сторінок, захист від поганих дядьків, які роблю DDoS, захист від поганих ботів та інше. У тому числі, Cloudflare приховує справжню IP адресу сервера, на якому розміщений ваш сайт.

TOOLS FOR FIND VULNERABILITY

Отже, якщо Cloudflare налаштований правильно, то справжня IP адреса вашого сайту ніколи не розкривається і не записується будь-куди. Але давайте на чистоту скільки ви знаєте людей, які все завжди роблять правильно? З цієї причини існують інструменти, які шукають провтики у налаштуваннях Cloudflare. Однією з таких програм є CloudFail, про нього ми й поговоримо у цій статті.

Що таке CloudFail і як він працює

Почнемо з того, що кожен сайт може мати піддомен виду *.site.ua. Де замість зірочки можуть бути підставлені різні значення, наприклад:

- і т.д

І таких піддоменів може бути дохрена. Тут є важливий момент: у кожного такого піддомена може бути навіть свій IP. сервери імен дозволяють вказати IP (або відразу кілька адрес) для site.ua, інший IP для www.site.ua, інший IP для kiev.site.ua і таке інше.

Може виникнути ситуація, коли в DNS записах домену site.ua прописана IP-адреса Cloudflare.

В кінцевому результаті буде розкрито IP адресу, яка:

- може виявитися справжньою IP адресою сайту;

- є IP адресою лише субдомена, але дає інформацію про власника чи підказку для подальших досліджень.

Відразу ми не можемо просто взяти та отримати список усіх субдоменів. Тому нам потрібно перебирати різні варіанти. Саме це і реалізовано у CloudFail:

- пробуються різні варіанти субдоменів;

- якщо для субдомену існує DNS запис, то для неї отримуємо IP;

- також перевіряється, чи входить отриманий IP в діапазон Cloudflare (тобто захищений за допомогою Cloudflare чи ні).

В результаті такого ходу конем досить часто вдається знайти IP-адреси, не захищені Cloudflare. Важливо, що ми виходимо з припущення, що IP адреси піддоменів належать або пов'язані з власником основного сайту. Так, зазвичай це так, але завжди потрібно пам'ятати, що в DNS запису піддоменів власник основного домену може вказати будь-які IP-адреси, що навіть не належать йому.

Як встановити CloudFail

Для встановлення в Ubuntu, Kali Linux, Debian, Linux Mint і т.д., потрібно виконати такі команди:

- sudo apt update (апдейтимся)

- git clone https://github.com/m0rtem/CloudFail (клонуємо собі з гіта додаток)

- cd CloudFail/ (заходимо в директорію на комп'ютері, яку схиляли)

- chmod +x cloudfail.py (Дайте дозвіл на файл Python)

- pip3 install -r requirements.txt (встановлюємо CloudFail)

- pip install win-inet-pton (Виконати при помилці ModuleNotFoundError: No module named 'win inet pton')

- python3 cloudfail.py -h (перевірка працездатності програми)

- sudo python3 cloudfail.py -u (для першого та наступних запусків робіть оновлення програми. Буде оновлено список IP-адрес Cloudflare, а також база даних CrimeFlare, що містить відомі IP-адреси для деяких сайтів.)

- sudo systemctl start tor (Якщо ви хочете, щоб програма працювала через мережу Tor, необхідно запустити службу Tor:)

- sudo systemctl enable tor (Можна Tor відправити в автозавантаження, тоді не потрібно буде запускати цю службу після кожного перезавантаження комп'ютера)

Як користуватися CloudFail

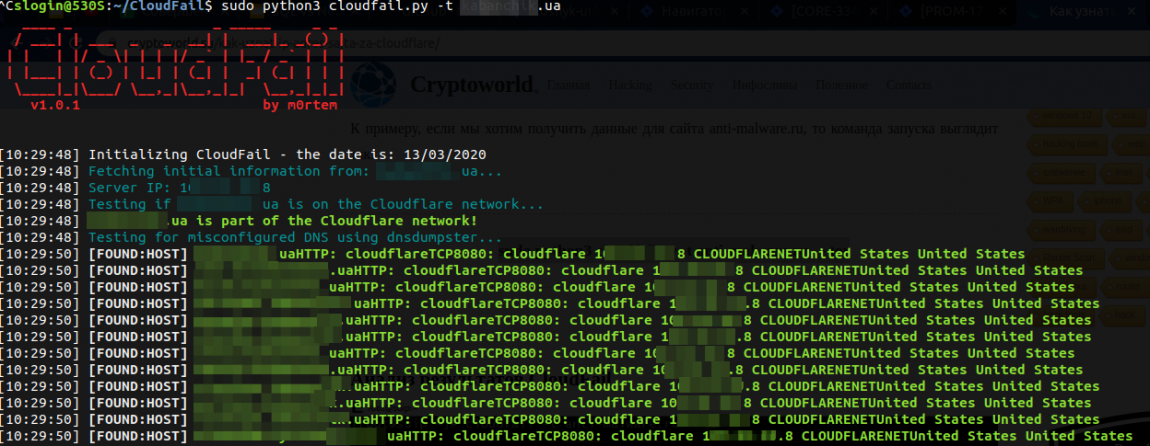

У цієї програми всього лише одна обов'язкова опція -t, після якої потрібно вказати назву сайту. Інформація про всі опції CloudFail

З програмою вже постачається список слів (файл subdomains.txt) для перебору можливих субдоменів за словником. Якщо ви хочете використати власний словник, то вкажіть його, використовуючи опцію -s. Файл словника повинен розміщуватись у папці data. Наприклад, якщо ми хочемо отримати дані для сайту site.ua, то команда запуску виглядає так:

- sudo python3 cloudfail.py -t site.ua

Рядок is part of the Cloudflare network! каже нам про те, що сайт знаходиться під захистом Cloudflare. Якби це було не так, то тут сканування зупинилося, оскільки воно безглуздо.

Рядок Testing for misconfigured DNS using dnsdumpster говорить нам про перебір відомих хостів (субдоменів) пов'язаних з аналізованим сайтом. Ці дані беруться від dnsdumpster.

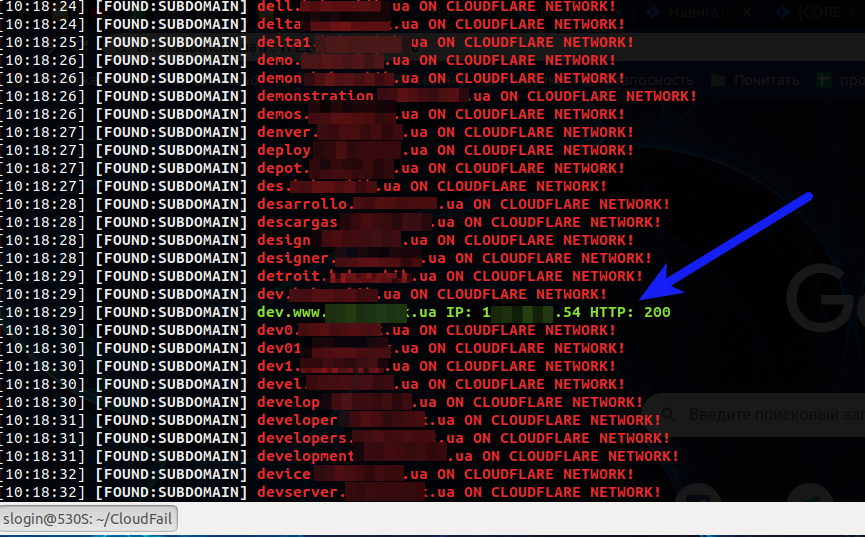

Червоний рядок каже, що знайдено такий-то субдомен, але їх IP захищений Cloudflare - з цього висновок - вони марні для визначення справжнього IP.

Зелений рядок кажуть, що IP знайденого хоста не захищено Cloudflare. Отже, це може бути реальний IP-сайт.

Що можна робити тепер з цими IP?

- ДДосить, тому що він не захищений Cloudflare;

- сканувати nmap, щоб дізнатися про слабкі місця;

- використовувати metasploit, і можна залізти всередину веб програми.

- І тд.

З цієї статті ви тепер розумієте, наскільки важливо перевіряти свій сайт після додавання його до Cloudflare, досвідчені зловмисники знають про ці недоліки, не правильні налаштування, при додаванні Cloudflare на сайт