Why You Shouldn't Use MAC Address Filtering on Your Wi-Fi Router

Фільтрування MAC-адрес дозволяє визначати список пристроїв і дозволяти лише ці пристрої у мережі Wi-Fi. У всякому разі, це сумнівна практика, оскільки цей захист є стомлюючим і легко відкриває межі для зломщиків. Достатньо просто використовувати шифрування WPA2, це набагато безпечніше. Деяким людям подобається використовувати фільтрацію MAC-адрес, але це не функція безпеки.

TOOLS FOR FIND VULNERABILITY

Фільтрування MAC-адрес дозволяє визначати список пристроїв і дозволяти лише ці пристрої у мережі Wi-Fi. У всякому разі, це сумнівна практика, оскільки цей захист є стомлюючим і легко відкриває межі для зломщиків. Достатньо просто використовувати шифрування WPA2, це набагато безпечніше. Деяким людям подобається використовувати фільтрацію MAC-адрес, але це не функція безпеки.

Як працює фільтрація MAC-адрес

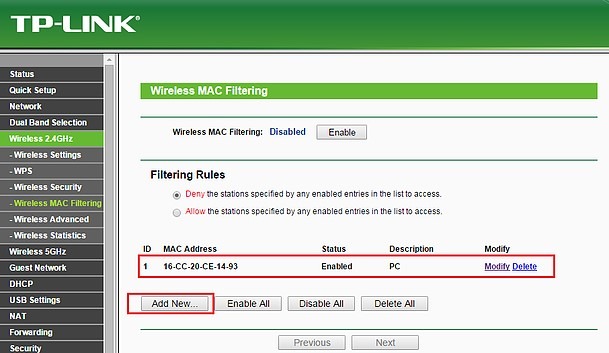

Кожен пристрій має унікальну адресу керування доступом до середовища передачі (MAC-адресу), яка ідентифікує його в мережі. Як правило, маршрутизатор дозволяє підключатися будь-якому пристрою, якщо він знає відповідну кодову фразу. При фільтрації MAC-адрес маршрутизатор спочатку порівнює MAC-адресу пристрою із затвердженим списком MAC-адрес і дозволяє лише цьому пристрою приєднатися до мережі Wi-Fi.

Приклад взято з роутера TP-Link

Фільтрування MAC-адрес не забезпечує безпеку

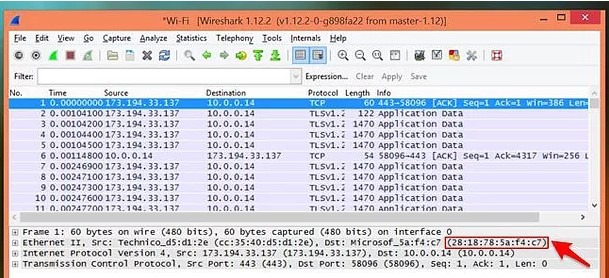

MAC-адреси можна легко підробити в багатьох операційних системах, тому будь-який пристрій може прикидатися однією з дозволених унікальних MAC-адрес. MAC-адреси також легко отримати. Вони надсилаються в ефір з кожним пакетом даних, що йде на пристрій та з пристрою, оскільки MAC-адреса використовується для забезпечення того, щоб кожен пакет потрапляв на потрібний пристрій.

Щоб підключитися до вашого роутера, зловмиснику достатньо простежити за трафіком Wi-Fi, перехопити пакет даних, вивчити пакет, щоб знайти MAC-адресу дозволеного пристрою, змінити MAC-адресу свого пристрою на цю дозволену MAC-адресу і підключитися до нього. Можливо, ви думаєте, що це буде неможливо, тому що пристрій вже підключено. Не втішайте себе! За допомогою атаки "deauth" або "deassoc", яка примусово відключає пристрій від мережі Wi-Fi, дозволить зловмиснику відновити з'єднання на своєму місці.

Зловмисник з набором інструментів, наприклад, Kali Linux (в якому йде все з коробки), може використовувати Wireshark для підслуховування пакета даних, може перехопити даних, в яких буде вказана саме ваша дозволена MAC-адреса, для підключення до мережі. Весь цей процес може тривати менше 30 секунд. І це всього лише ручний метод, який включає виконання кожного кроку вручну. Але є ще й автоматизовані інструменти, які можуть зробити це швидше.

Фільтрування MAC-адрес - це лише функція мережного адміністрування Фільтрація MAC-адрес, що використовується правильно, швидше є функцією мережевого адміністрування, ніж функцією безпеки. Це не захистить вас від сторонніх, які намагаються активно зламати ваше шифрування та потрапити до вашої мережі. Проте це дозволить вам вибрати, які пристрої дозволені в Інтернеті.

Наприклад, якщо у вас є діти, ви можете використовувати фільтрацію MAC-адрес, щоб заборонити доступ до мережі Wi-Fi своїм ноутбуком або смартфоном, якщо вам потрібно прибрати доступ до Інтернету. Діти могли оминути ці батьківські елементи управління з допомогою простих інструментів, але цього не знають.

Ось чому багато маршрутизаторів також мають інші функції, які залежать від MAC-адреси пристрою. Наприклад, вони можуть дозволити вам увімкнути веб-фільтрацію на певних MAC-адресах. Крім того, ви можете заборонити доступ до веб-сайтів зі спеціальними MAC-адресами у шкільний час доби. Насправді, це не функції безпеки, оскільки вони не призначені для того, щоб зупинити зловмисника, який знає, що він робить.

Якщо ви хочете використовувати фільтрацію MAC-адрес для визначення списку пристроїв та їх MAC-адрес та адміністрування списку пристроїв, дозволених у вашій мережі, не соромтеся! Але пам'ятайте, що це не захистить вас від зловмисників.